Se você tem alguma dúvida sobre segurança da informação (antivírus, invasões, cibercrime, roubo de dados etc.) vá até o fim da reportagem e utilize o espaço de comentários ou envie um e-mail para g1seguranca@globomail.com. A coluna responde perguntas deixadas por leitores no pacotão, às quintas-feiras.

Apesar de a "criptografia" aparecer só em momentos complicados como esses – como na investigação de crimes -, a criptografia não é nenhuma estranha para quem usa a internet ou computadores. Na verdade, ela está em toda parte.

Quando você acessa o Facebook, a transmissão de todas as páginas é criptografada, porque o Facebook usa o protocolo "HTTPS". O mesmo vale para o Google e também quando você acessa seu banco pela web. A criptografia é responsável por vários sistemas modernos antipirataria, inclusive os usados nos filmes em Blu-Ray e nas transmissões de streaming.

E o que há de diferente entre a criptografia do Blu-Ray e do banco – que nunca causam polêmica – e a criptografia do WhatsApp, do iPhone ou dos celulares Android? Reservadas as diferenças de contexto, elas são iguais. O que muda nessas situações é que ela está apenas a serviço de seu próprio usuário. Por exemplo, a criptografia do Blu-Ray não está apenas a seu serviço – ela serve para proteger o filme de cópias não autorizadas que você talvez pense em fazer. Se você copiar os dados, eles não serão legíveis.

Já a criptografia do seu celular serve para que outros não façam cópias "legíveis" do seu aparelho. E a chave é desbloqueada por sua senha. Se o usuário dessa criptografia for um criminoso, o protegido será ele. E, se a criptografia for realmente boa, ela não terá uma "porta dos fundos" (backdoor – termo técnico) para ser explorada pelas autoridades.

Criptografar é simples… até deixar de ser

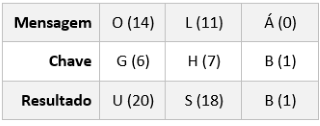

O princípio da criptografia, em si, não é complicado. Na verdade, a cifra conhecida como "One-time pad" é considerada inquebrável e você não precisa de alta tecnologia para utilizá-la. Basta que você e a pessoa com quem você quer se comunicar tenham acesso a uma longa série de letras aleatórias. Essas letras formam a chave e precisam ser em número igual ao do conjunto de mensagens a ser trocada – a chave nunca pode ser repetida, no todo ou em parte.

Em computadores, resultado igualmente simples pode ser obtido com a operação "XOR". A operação "XOR" inverte um bit (computadores só trabalham com bits: 0 e 1). Tendo os bits "0101" e a chave de criptografia "0011", o resultado do "XOR" seria "0110".

A limitação do "One-time pad" e do XOR é que eles só são seguros caso as chaves sejam tão longas quanto a mensagem a ser transmitida. Para transmitir 10 letras, você precisa de uma chave de 10 letras aleatórias. Para transmitir 8 bits, você precisa de 8 bits de chave. Além disso, elas exigem que as duas partes da conversa tenham acesso à mesma chave. Isso não é ideal, porque cria um risco no próprio processo de transmissão da chave.

Técnicas

É quando se tenta fugir dos limites desses sistemas mais simples que as complicações da criptografia começam. É preciso desenvolver fórmulas que permitam a uma chave proteger um conteúdo maior que ela própria e criar chaves das quais outras chaves possam ser derivadas para uso temporário ou para que as chaves não tenham de ser transmitidas. Isso é difícil e dá margem para erros que tornam a criptografia não "ideal".

Segundo o professor Diego Aranha da Unicamp, especializado em criptografia, existem diversas técnicas para contornar essas dificuldades (ou "pitfalls") da criptografia.

Aranha cita algumas das "saídas" para esses problemas: uso de uma chave realmente aleatória, modo de operação que permite cifrar muitos blocos com a mesma chave e chave longa o suficiente para tornar inviável a "busca exaustiva" (processo de tentativa de várias chaves — se a chave for muito curta, é viável tentar todas as combinações possíveis até ver qual faz mais "sentido").

Já a dificuldade da transmissão da chave é resolvida pela "criptografia assimétrica", quando a chave que cifra a mensagem é diferente da que decifra. Com a criptografia assimétrica, a transmissão da chave é um problema bem menor, porque a chave que realmente decifra o conteúdo não precisa ser compartilhada.

A criptografia do WhatsApp é assimétrica. É por isso que, apesar de todas as chaves serem transmitidas pela rede do WhatsApp, as mensagens corretamente criptografadas permanecem seguras.

Na criptografia assimétrica, usa-se, além dos mecanismos já empregados para a criptografia simétrica, um problema computacionalmente difícil de ser "invertido". Ou seja, um cálculo matemático fácil de resolver, mas difícil de, a partir da solução, descobrir os números que levaram ao resultado. Um exemplo é a multiplicação de números primos – que é fácil -, enquanto a fatoração do produto deles é complicada: o utilizador da criptografia precisa simplesmente usar os números primos na multiplicação, pois já os conhece, mas um atacante teria que descobrir quais foram os números usados a partir do resultado, o que é bem mais difícil.

"Este ponto nós chamamos de trapdoor function ou função alçapão", explica o professor.

Outra técnica envolve chaves derivadas para "segredo futuro". Essa tecnologia também é adotada pelo WhatsApp e pelos melhores sites seguros (HTTPS). Ela envolve uma chave usada para cada mensagem, de modo a garantir que, se um dia a "chave-mestra" for comprometida, as mensagens já transmitidas não poderão ser decifradas.

Com todo esse conhecimento já existente na área da criptografia, muitas das dificuldades ou "pitfalls" têm uma ou mais soluções, mas é preciso uma reavaliação constante. Conforme o poder de processamento dos computadores aumenta, algumas cifras – projetadas para uso em sistemas mais lentos – precisam ser substituídas por cifras mais novas para evitar a criptoanálise.

Criptoanálise

A ação de decifrar texto sem ter as chaves necessárias, extraindo as chaves a partir dele, é chamada de "criptoanálise".

As técnicas de criptoanálise são complexas, mas consistem em encontrar mecanismos que facilitem a descoberta da chave no menor tempo possível, ou seja, economizando o que for possível de cálculos e tentativas. A técnica específica a ser usada dependerá da criptografia utilizada e do que se sabe sobre ela. Toda criptografia teoricamente pode ser quebrada – o que muda é quantos cálculos são necessários para isso. Quando uma criptografia é ideal, a quebra dela exigirá um número de cálculos bem próximo do previsto; quando é encontrado algum "atalho", tem-se uma falha.

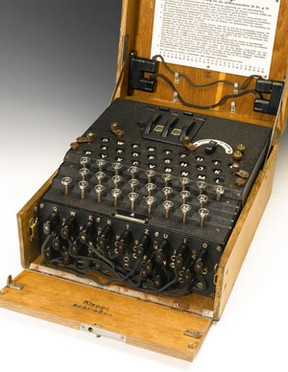

A Alemanha Nazista utilizava uma máquina de criptografia chamada "Enigma" (foto), que foi alvo de diversos estudos de criptoanálise e eventualmente, com a obtenção dos códigos e dos equipamentos, foi quebrada pelas forças Aliadas (principalmente graças aos matemáticos Alan Turing e Marian Rejewski). Parte da fragilidade da comunicação era justamente a rigidez das mensagens militares, que seguiam formatos específicos, permitindo a análise das chaves pela localização de palavras ou termos no conteúdo da transmissão.

O desenvolvimento de operações modernas de criptografia leva em conta esse tipo de análise, de modo a evitar que esses padrões inevitáveis da comunicação apareçam no texto final criptografado. Graças a este e outros avanços, uma mensagem criptografada corretamente pode levar décadas ou séculos para ser quebrada.

Em alguns casos, a descoberta da chave pode ser facilitada por outros fatores, como um problema na própria geração da chave. Caso exista um problema nesse processo – e já existiram vários deles, ao longo dos anos -, o cálculo para se extrair uma chave acaba facilitado, exigindo menos cálculos do que o esperado.

Para quem é a criptografia?

A criptografia permite que serviços existam com maior segurança e, em alguns casos, como o banco on-line, é condição básica para a viabilidade do serviço.

É fácil criticar a criptografia a partir de todas as notícias ruins que a cercam, como a investigação do iPhone de um terrorista pelo FBI e o bloqueio do WhatsApp no Brasil. Mas a criptografia é uma parte importante do ambiente tecnológico, ela existe por bons motivos e, no fundo, é somente uma série de truques de matemática.

Embora o uso da criptografia por aplicativos como o WhatsApp possa ser proibido, não há como realmente proibir a criptografia, exceto pelo fim da liberdade de programar. Enquanto qualquer um puder usar um computador para fazer cálculos, será possível usar criptografia.

Fotos: Divulgação

Máquina Enigma: Divulgação/Sotheby's

Fonte: http://g1.globo.com/tecnologia/blog/seguranca-digital/post/criptografia-entenda-o-que-e-e-como-funciona.html

Image already added